AN1 – Couche liaison

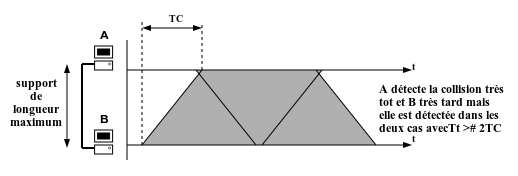

Temps minimum de transmission permettant de détecter une collision |

|

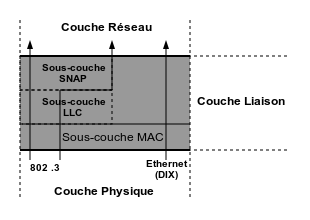

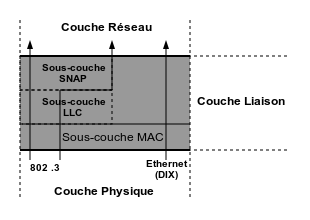

La couche Liaison peut être subdivisée en trois sous-couches :

➢sous-couche MAC

➢sous-couche LLC

➢sous-couche SNAP

➢Assurer un accès fiable au support.

➢Identifier par une « adresse physique » chaque point de communication.

➢Réaliser les transferts d'informations sous forme de « trames ».

Assurer un transfert fiable des données entre deux points en communication (maintien en séquence des trames, détection et correction d'erreurs, contrôle de flux).

Adapter le format des données de la sous-couche LLC à celui de la couche Réseau.

Le mécanisme d'accès au support permet à chaque station émettrice de s'assurer que le message qu'elle émet est déposé sur le support alors qu'aucune autre station n'est déjà en cours d'émission.

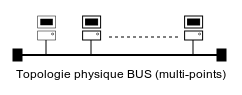

Il s'agit d'un mécanisme d'intérêt majeur sur les liaisons multi-points physiques ou sur des topologies logiques de type diffusion (Ethernet [câble] ou Wifi [radio]).

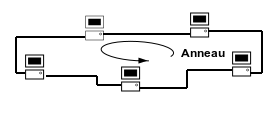

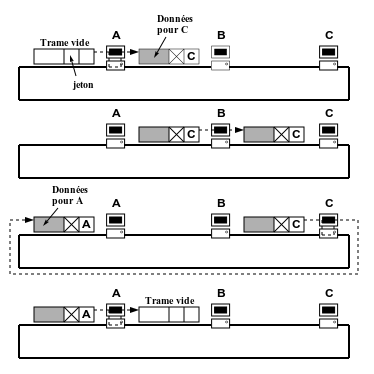

Chaque station de l'anneau est reliée aux deux stations voisines par des interfaces séparées (exemple : réseau « Token-Ring » - norme 802.5).

|

Le réseau est déterministe :

➢le temps d'accès au support est majoré par une valeur de temps connue et invariable.

➢Ce temps est généralement fonction :

1.du temps mis par une trame de taille maximum pour faire le tour de l'anneau,

2.du nombre de stations formant l'anneau

|

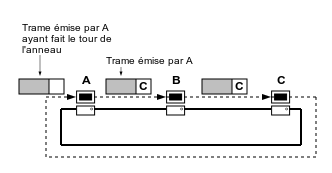

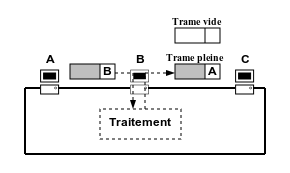

Chaque trame arrivant sur l'interface de réception (trame « entrante ») est analysée par la station locale :

➢SI la trame est destinée à la station locale : celle-ci la traite et remet en circulation une nouvelle trame (contenant des données ou non)

➢SINON : la trame est simplement retransmise à la station suivante sur l'interface d'émission (trame « sortante »).

|

Chaque trame entrante comporte un champ spécial appelé le « jeton ».

➢SI le jeton est « occupé » : une station ne peut pas déposer de données dans la trame sortante (sauf si la trame lui est adressée).

➢SINON :

●SI la station veut envoyer des données :

○elle les dépose ainsi que son adresse et l'adresse de la station destinataire dans la trame sortante

○puis positionne le jeton de la trame sortante à « occupé » avant d'émettre cette trame sur l'interface d'émission.

●SINON : elle retransmet telle-quelle la trame entrante à la station suivante.

Le jeton est libéré par la station qui l'a positionné lorsque la trame revient à la station qui l'a émise.

|

Un réseau utilisant ce type d'accès n'est pas déterministe ; comme le réseau Ethernet utilise l'accès CSMA/CD, on qualifie Ethernet de réseau probabiliste.

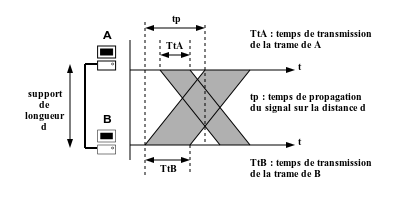

Sachant que le temps de propagation d'un signal radio-électrique sur un support n'est pas nul : comment éviter que deux stations ne commencent à émettre sur le support en croyant que celui-ci est libre ?

|

➢Topologies physiques de type « bus »

➢Topologies logiques de type « diffusion » (sur topologies physiques « bus » ou « étoile » - exemple : réseau « Ethernet » 10BaseT, 100BaseTX et 100BaseT).

1.CSMA (« Carrier Sense Multiple Access ») : on « écoute » la ligne pour s'assurer qu'elle n'est pas déjà utilisée.

2.CD (« Collision Detection ») :

puis, si la ligne est libre, on émet la trame tout en vérifiant en permanence si cette émission n'est pas perturbée par une autre station également en train d'émettre(« collision »).

Le temps de propagation d'un signal sur un support n'est pas nul. De ce fait deux (ou plus) stations peuvent commencer à émettre simultanément en croyant que le support est libre.

|

Temps devant être théoriquement supérieur à 2.TC, avec TC (« Tranche Canal ») le temps de propagation sur la distance maximum autorisée pour le support.

En pratique cette valeur de 2TC est majorée et égale au temps de transmission de 512 bits de la trame MAC. Il varie donc en fonction du débit binaire.

|

On utilise l'algorithme du « Binary Exponential BackOff » :

➢la station poursuit son émission jusqu'à atteindre le temps minimum égal à 2.TC

➢elle tire aléatoirement un nombre k compris entre 0 et N

➢elle entame une temporisation égale à k.TC

➢au bout de cette temporisation elle tente une nouvelle fois d'accéder au support (CSMA puis CD).

➢etc.

Note : Le nombre N est calculé de la manière suivante :

|

Les adresses peuvent être désignées de plusieurs manières :

➢adresses MAC

➢adresses Ethernet

➢adresses physiques (attention !)

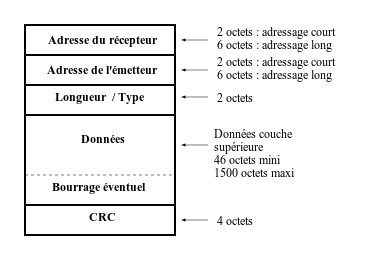

Le nombre de données transportées par la trame MAC s'appelle le MTU (« Maximum Transfer Unit »). Il peut être réglé en fonction de la couche physique à utiliser.

Le champ « Longueur / type » peut avoir deux significations :

➢si supérieur à 1500 : la trame est dite « Ethernet-DIX », le champ indique le numéro de protocole de la couche réseau qui doit traiter le champ « Données »

➢si inférieur ou égal à 1500 : la trame est dite « 802.3 », le champ indique alors le nombre d'octets du champ « Données ».

Une adresse MAC peut être qualifiée d'adresse physique car elle est programmée « en dur » dans une carte réseau ; elle identifie de manière unique cette carte ; elle est constituée de 6 octets.

Les octets sont sérialisés sur le support en commençant par le bit de poids faible.

08:00:20:45:AB:57 |

Une adresse MAC exprimée de manière usuelle |

10:00:04:A2:C5:EA |

La même adresse telle qu'elle apparaît lorsqu'elle est sérialisée sur le support |

Les deux bits de pf (bits « I/G » et « U/L ») de l'octet de PF permettent de qualifier une adresse MAC.

Note dans l'exemple précédent l'octet de PF vaut 0x08

Bit 0 (I/G) | 0 | Adresse Individuelle |

1 | Adresse Globale (Multicast ou Broadcast) | |

Bit 1 (U/L) | 0 | Adresse Universelle |

1 | Adresse Locale |

●mode unicast (ou individuel) : une station s'adresse à une station unique (bit I=0).

|

●mode multicast (ou de groupe) : une station s'adresse à un groupe de stations (bit I=1).

|

●mode broadcast (ou de diffusion) : une station s'adresse à toutes les stations du réseau (ad. récepteur = FF:FF:FF:FF:FF:FF).

|

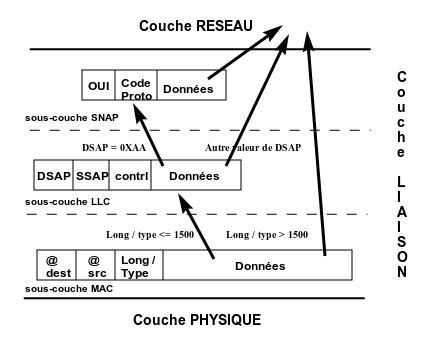

Plusieurs chemins peuvent être suivis pour faire passer les données de la couche Réseau (n° 3) à la couche Physique (n°1) et réciproquement

|

Circulation des données entre les sous-couches |

Les champs des trames déterminant le chemin à suivre sont :

➢pour la sous-couche MAC : le champ « Longueur/type »

➢pour la sous-couche LLC : le champ « DSAP ».

|

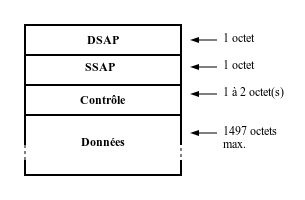

Format d'un paquet LLC |

Les champs DSAP et SSAP désigne les SAP (« Service Access Point ») respectivement destinataire et émetteur (source) des données.

Rappel : un SAP est un point d'accès utilisé par un protocole de la couche supérieure.

Si les champ DSAP et SSAP valent 0xAA (ou 0xAB), les données de la trame LLC sont transmises directement à la sous-couche SNAP.

Le champ Contrôle contient d'autres informations de service du protocole LLC. Il comporte 2 octets uniquement en LLC2 (voir ci-après).

➢LLC1 – mode Datagramme : le plus simple, pas de contrôle d'erreur ni de gestion de flux (datagramme = bloc de données).

➢LLC2 – mode Connecté : le plus évolué, orienté connexion avec contrôle d'erreur et reprise sur erreur, gestion de flux, contrôle de séquencement ; protocole de type « HDLC / LAP-B ».

➢LLC3 – mode Datagramme acquitté : LLC1 avec acquittement de chaque datagramme.

Note : dans les réseaux locaux (Ethernet / Token-ring, c’est le mode « LLC1 » qui est utilisé.)

Cette sous-couche est utilisée pour :

➢résoudre le problème d'alignement impair des informations de service lié à l'en-tête LLC (DSAP + SSAP + contrôle) sur 3 octets.

➢résoudre la limitation du nombre de protocoles autorisés en couche Réseau du à la taille des champs DSAP et SSAP (7 bits utilisables en pratique soit au maximum 128 protocoles)

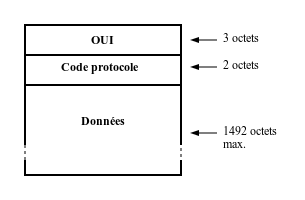

|

Format d'un paquet SNAP |

Le champ OUI est constitué en pratique de 3 octets à 0. Le champ Code protocole indique le n° du protocole de la couche Réseau qui gère les données transportées par le paquet.

« Network Driver Interface Specification (NDIS, en français, « Spécification de l'interface du pilote réseau ») est une interface de programmation (API) pour les interfaces réseaux. Elle a été développée conjointement par Microsoft et 3Com Corporation, et est aujourd'hui principalement utilisée dans Microsoft Windows, mais également par les projets libres NDISwrapper et Project Evil qui permettent à des interfaces réseaux compatibles NDIS d'être utilisées respectivement par Linux et FreeBSD.

NDIS .fait office d'interface entre la couche 2 et 3 (la couche réseau). La plus basse sur-couche est le pilote matériel MAC (Media Access Control).

NDIS est une librairie de fonctions souvent appelée « couche d'abstraction » qui masque la complexité sous-jacente d'une interface réseau physique et sert d'interface réseau standard pour le protocole réseau de niveau 3 et le pilote de contrôle d'accès au support physique. Un autre pilote de contrôle de liaison logique connue est l'interface ODI (Open Data-Link Interface).

…

L'interface NDIS peut être utilisée pour écrire les pilotes réseaux lesquels se trouvent entre la couche MAC et IP et peut contrôler tout le trafic accepté par l'interface réseau.

Note : extrait de http://fr.wikipedia.org/wiki/Network_Driver_Interface_Specification

Une version approchante de ce Quizz est également disponible sur le site « www.evalbox.com ».

Après avoir bien relu votre cours répondez de mémoire aux questions suivantes :

1.Citer au moins deux des rôles principaux de la sous-couche MAC de la couche Liaison.

2.La sous-couche « LLC » fait-elle partie de la couche Liaison ? A quoi sert-elle ?

3.Parmi les deux types de réseau suivants, lequel n'est pas déterministe : Ethernet, jeton sur anneau ?

4.Expliquez comment fonctionne la méthode d'accès au support CSMA/CD (détaillez chaque étape).

5.Indiquez les 5 champs formant une trame MAC Ethernet.

6.Le champ « Longueur/type » d'une trame MAC Ethernet vaut 1596. S'agit-il d'une trame Ethernet « DIX » ou « 802.3 » ?

7.Combien d'octets occupe une adresse Ethernet longue ?

8.Donnez la valeur d'une adresse de diffusion Ethernet.