100013B7000024610000230FCE416873D39B3E4D.svg

100013B7000024610000230FCE416873D39B3E4D.svgOS3 – Rôle de l'administrateur d'un S.E. Linux

L'administrateur d'un système Linux (souvent appelé « root ») est responsable des activités suivantes :

➢Installer le S.E.

➢Configurer :

◦le démarrage et l’arrêt du S.E,

◦le matériel et les services

➢Gérer

◦les sauvegardes de données,

◦les performances du S.E.,

◦la sécurité du S.E.,

◦les utilisateurs, les groupes et la sécurité des données.

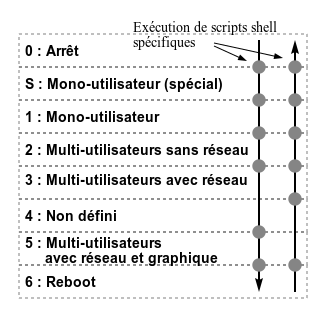

Le S.E. Linux définit 8 niveaux d'exécution et se trouve toujours dans l'un de ces niveaux.

Chaque fois que le S.E. passe d'un niveau à l'autre il lance l'exécution de « scripts » spécifiques.

Un script est un programme constitué de commandes internes et externes interprétées par un interpréteur de commande linux (également appelé « shell » ). Il existe plusieurs shells sous Linux (« sh », « csh », « bash », etc.).

Le « root » est responsable de la maintenance des scripts de changement de niveau. Il peut également « forcer » le passage d'un niveau à l'autre par la commande « init ».

Note : la section « Boot d’un système Linux » page 4 décrit plus précisément le processus de boot d’un système Linux de type « Ubuntu ».

100013B7000024610000230FCE416873D39B3E4D.svg 100013B7000024610000230FCE416873D39B3E4D.svg |

➢carte graphique

➢carte réseau

➢disques et systèmes de fichiers « locaux »

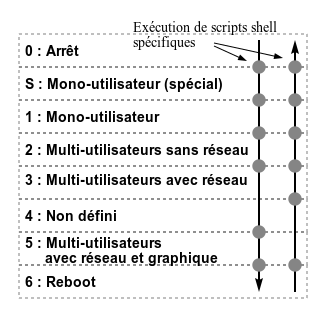

Un pilote de périphérique est un morceau de code appartenant au noyau et permettant de gérer un périphérique matériel.

Un module est un pilote de périphérique lié dynamiquement au noyau (lors du démarrage ou ultérieurement par la commande « insmod » accessible uniquement par le « root »).

Un driver est un pilote de périphérique lié statiquement au noyau (il fait partie intégrante du code du noyau).

100012B100002892000021131FB34049F101D094.svg 100012B100002892000021131FB34049F101D094.svg |

➢Installation et chargement des modules

➢Recompilation du noyau pour :

◦ajouter / retirer un driver

◦ajouter une nouvelle fonctionnalité

◦installer un noyau plus récent

➢Installation d'applications sous forme de :

◦Paquetages binaires (généralement spécialisés pour une version de noyau/distribution)

◦Paquetages sources (nécessitent une compilation, mais plus « portables »)

➢Création et maintenance des systèmes de réparation d'urgence

Parmi les différents services, les services réseau sont généralement les premiers à configurer pour autoriser par exemple une connexion à Internet.

On peut citer les plus importants :

➢Gestion centralisée des données d'administration (NIS / DNS)

➢Partage de ressources (NFS entre systèmes Linux ou « compatibles Unix »)

➢Partage de ressources avec des systèmes étrangers (avec SAMBA par exemple pour partager des systèmes de fichiers Windows)

➢Attribution dynamique des adresses IP (DHCP)

➢Gestion de la sécurité réseau (cf. section « Gestion de la sécurité » ci-après).

Sauvegarder les données utiles (utilisateurs, services, etc.) et les fichiers de configuration système sur un support permanent de grande capacité (bandes magnétiques par exemple).

Une sauvegarde totale (commandes « cpio », « tar », « dd »), suivie de plusieurs sauvegardes incrémentales (commandes « dump » et « restore »).

Une sauvegarde incrémentale ne sauvegarde que les fichiers modifiés depuis la dernière sauvegarde (incrémentale ou totale).

La mémorisation de la sauvegarde d'un fichier est réalisée à l'aide d'un bit spécial attaché à ce fichier appelé « bit d'archive ».

| Lu. | Ma. | Me. | Je. | Ve. | Réserve |

Sem. 1 | Inc. 1 | Inc. 2 | Inc. 3 | Inc. 4 | Tot. 1 | Tot. 3,Tot. 2 |

Sem. 2 | Inc. 1 | Inc. 2 | Inc. 3 | Inc. 4 | Tot. 2 | Tot. 1,Tot. 3 |

Sem. 3 | Inc. 1 | Inc. 2 | Inc. 3 | Inc. 4 | Tot. 3 | Tot. 2,Tot. 1 |

Sem. 4 | Inc. 1 | Inc. 2 | Inc. 3 | Inc. 4 | Tot. 1 | Tot. 3,Tot. 2 |

➢Remplissage de fichiers « journaux » (« log »)

➢Commandes spécialisées : « sar », « vmstat ».

➢Augmentation de la mémoire (composant ou de masse)

➢Augmentation de la taille des tables système

➢Etablissement de « quotas » (limitation de l'espace disque en fonction de l'utilisateur ou de l'application)

➢Répartition horaire de la charge du microprocesseur (commande « cron »)

➢Protection des ressources

➢Accès aux informations

➢Disponibilité

➢Intégrité

➢Confidentialité

➢Utilisateurs

➢Communications (réseau)

➢Vol / sabotage / accidents (feu, inondation, etc)

➢Défauts matériels internes

➢Mots de passe

➢Droits d'accès

➢Mises à jour applicatives et noyau.

➢Shell sécurisé (« ssh »)

➢Verrouillage des ports

➢Fire-wall (« iptables »

➢Proxies (« squid »)

➢TCP wrapping

➢Mises à jour applicatives et noyau.

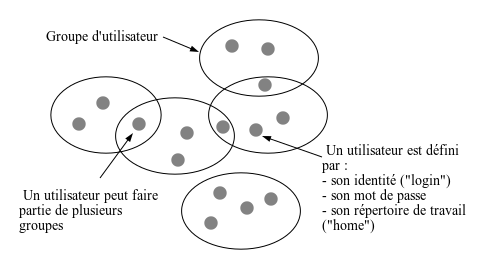

➢Création (commandes « useradd » « groupadd »)

➢Suppression (commandes « userdel » « groupdel »)

➢Modifications (commandes « usermod » « groupmod »)

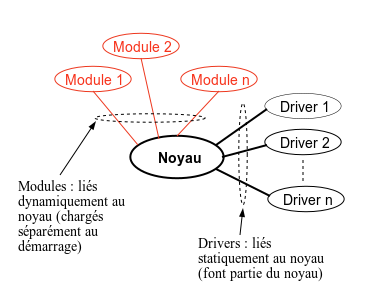

Chaque utilisateur fait partie d'au moins un groupe : son groupe primaire dans lequel il est affecté par défaut lorsqu’il se connecte au système.

100010F8000034EB00001D6F0285508D6026A944.svg 100010F8000034EB00001D6F0285508D6026A944.svg |

Un utilisateur peut également appartenir à d’autres groupes (« groupes secondaires ») qui lui permettront d’accéder avec des droits de ces groupes à différentes ressources (cf. ci-dessous).

Un utilisateur (ou le groupe auquel il appartient) possède des droits limités sur chaque ressource du système (fichier, sous-répertoire – également parfois désigné sous le nom « dossier », périphériques matériels.)

Comme chaque ressource possède un « propriétaire » et un « groupe propriétaire », le fait qu’un groupe secondaire d’un utilisateur corresponde au groupe propriétaire de cette ressource permet à cet utilisateur d’accéder à la ressource.

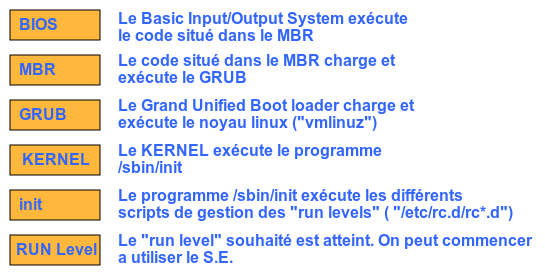

Le « boot » d’un S.E. « Linux » suit les étapes suivantes :

|

Il s’agit du code contenu dans une mémoire statique (de type FLASH) qui est exécuté par le CPU dès son démarrage.

Il peut configurer (généralement en pressant la touche « F2 » ou « F12 » lors de la mise sous tension) différents paramètres de fonctionnement de l’ordinateur et en particulier sur quel périphérique (disque dur, disque optique, clé USB, boot réseau PXE, etc.) se trouve le programme de démarrage.

Il s’agit d’une portion de code installée dans le 1er secteur du disque « bootable » (en général « /dev/hda » ou « /dev/sda »)

Le MBR est limité à 512 octets organisés de la manière suivante :

➢code de chargement dans les 446 premiers octets,

➢table des partitions dans les 64 octets suivants,

➢une somme de contrôle sur les 2 derniers octets.

Il s’agit d’une portion de code non limitée en taille qui permet de choisir entre plusieurs S.E. à démarrer (différentes versions de Linux, Windows, etc.)

Le GRUB connaît le type de système de fichiers installé sur le support bootable et il charge le noyau (fichier généralement nommé « vmlinuz »)

Le fichier de configuration de GRUB est « /etc/grub.conf » qui est un lien sur le fichier réel : « /boot/grub/grub.conf »

Le noyau commence par charger le fichier « initrd.img-<version> » qui convient sur la partition « /boot ».

« initrd » (INITial RamDisk) est une image compressée d'un S.E. minimal qui est est chargée en RAM. Cette image permet de disposer d’un jeu minimum de programmes et de drivers permettant un accès minimum au matériel ; elle permet aussi le chargement des modules nécessaires pour continuer la séquence de démarrage.

Une fois que le système de fichier principal du disque est « monté le script « /sbin/init » est lancé. Comme « init » est le 1er programme lancé il porte le n° de processus (« PID ») 1.

Ce programme utilise le fichier « /etc/inittab ») (ou « /etc/init/rc-sysinit.conf » pour les versions récentes) pour déterminer quel est le « run level » qui a été choisi pour le fonctionnement du S.E.

Puis il exécute les différents programmes nécessaires pour amener le S.E. à ce « run level ».

Pour ce faire il va exécuter passer d’un « run level » à un autre en exécutant les scripts contenus dans les dossiers suivants :

➢Run level 0 – /etc/rc.d/rc0.d/

➢Run level 1 – /etc/rc.d/rc1.d/

➢Run level 2 – /etc/rc.d/rc2.d/

➢Run level 3 – /etc/rc.d/rc3.d/

➢Run level 4 – /etc/rc.d/rc4.d/

➢Run level 5 – /etc/rc.d/rc5.d/

➢Run level 6 – /etc/rc.d/rc6.d/

Dans chacun de ces dossiers on trouve des scripts commençant soit par la lettre « S » soit par la lettre « K » :

➢les scripts dont le nom commence par « S » sont ceux qui sont exécutés quand on « entre » dans le « run level » (généralement au démarrage),

➢les scripts dont le nom commence par « K » sont ceux qui sont exécutés quand on « sort » dans le « run level » (généralement lors de l’arrêt),

Le reste du nom de ces scripts constitue un nombre qui indiquent le numéro d’exécution du script.

Par exemple « S12syslog » démarre le démon « syslog » il sera donc exécuté avant le démon « sendmail » qi lui est démarré dans le script « S80sendmail ».

Pour vous entraîner vous pouvez réaliser l’exercice 1 proposé sur la page web « http://ofppt.info/exercices-linux/ »

Une version approchante de ce Quizz est également disponible sur le site « www.evalbox.com ».

Après avoir bien relu votre cours répondez de mémoire aux questions suivantes :

1.Combien de niveaux d'exécution possède un système d'exploitation Linux ?

2.Quels sont les responsabilités de gestion d'un administrateur Linux ?

3.Différenciez les notions de modules et de drivers sous Linux.

4.Différenciez les notions de « sauvegarde totale » et de « sauvegarde incrémentale »

5.A votre avis, quels sont les risques les plus importants pour un système informatique : ceux portés par ses utilisateurs ou ceux liés au matériel ?